Have I Been Pwned: Cómo saber si te han hackeado el correo

por Jordi Bercial Actualizado: 07/07/2022Confirmar sospechas de hackeo es el primer paso

En muchas ocasiones podremos recibir correos que de algún tipo intentan hacerse con nuestra cuenta de algún servicio, ya se abusando el sistema de recuperación de contraseñas de los distintos servicios que utilizamos a diario, o mediante prueba y error de contraseñas que se hayan podido filtrar por la red.

En cualquiera de los casos, esto es un problema de seguridad, pues es posible que en alguna ocasión consigan hacerse con los datos de nuestra cuenta y se consiga comprometer la seguridad de nuestra vida online, la cual incluye detalles tan importantes como nuestras finanzas o incluso servicios online de nuestro trabajo, ahora que el teletrabajo ha sido y es tan importante en nuestras vidas.

Es por ello que, si sospechamos que nuestra cuenta de correo ha podido verse involucrada en algún tipo de filtración tras observar un aumento de estos intentos, debemos actuar en consonancia, para lo cual es importante empezar por conocer cuál de nuestros datos ha sido filtrado y donde. Aquí es donde entra Have I Been Pwned y su importante labor de informar a los usuarios.

Have I Been Pwned no solucionará nuestros problemas, pero los identificará

Have I Been Pwned es una herramienta que no hará milagros por nosotros. No cambiará las contraseñas afectadas, no nos dirá los servicios pueden haber sido comprometidos, y no hará nada por salvarnos de los futuros problemas, eso es cosa nuestra.

Lo que sí nos dirá es información muy valiosa, y es que una vez colocamos nuestra dirección de correo electrónico en el sitio web, se nos informará de si alguna de las cientos de filtraciones que se suceden en todo el mundo contienen el dato introducido, importante para distinguir en qué cuenta se ha producido el problema.

Esto es importante, ya que a partir de aquí podemos empezar a trabajar para solucionar los problemas que se acarreen a partir de la filtración en cuestión. Por ejemplo, si sabemos que nuestra cuenta de correo y contraseña se ha filtrado a través de un hackeo a Facebook, todos los servicios en los que utilicemos la misma contraseña –una práctica tan común como peligrosa— también están en riesgo.

Esto funciona también con números de teléfono, un dato posiblemente más importante de cara a entender por qué recibimos mensajes y llamadas de spam que otra cosa, porque tampoco es que podamos hacer mucho para evitarlo excepto bloquear los números de teléfono relacionados con esta práctica tras recibir sus intentos de contacto, generalmente con números extranjeros.

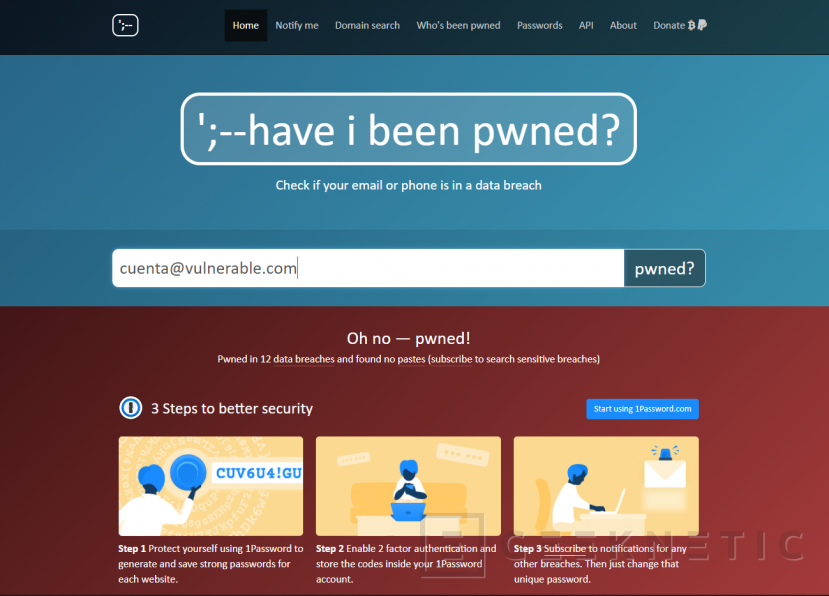

Cómo utilizar Have I Been Pwned

Utilizar Have I Been Pwned es extremadamente sencillo, pues lo único que tenemos que hacer es acceder al servicio a través de este enlace a su página web, y colocar en el campo de texto nuestra dirección de correo electrónico o nuestro número de teléfono, algo que cotejará el dato proporcionado con las bases de datos de filtraciones que la web ha obtenido con el paso del tiempo y nos devolverá un resultado de las bases de datos en las que aparecemos, si es que nuestra cuenta ha sido comprometida.

Los resultados se ordenan por antigüedad, mostrándonos el origen de la base de datos en la que aparecen los datos filtrados para poder asegurarnos de que podemos cambiar la contraseña no solo de ese servicio, sino de todos aquellos que compartan datos, algo importante para evitar hackeos (aún más) inesperados.

Aparecer en el servicio no significa que estemos en peligro inminente

Cabe destacar que si nos encontramos ante filtraciones antiguas, es posible que ya hayamos cambiado las contraseñas hace tiempo por pura diligencia o por la adopción de un gestor de contraseñas independiente que nos permite utilizar contraseñas más seguras, únicas y fáciles de seguir de cara a evitar una cascada de problemas.

De todos modos, siempre es importante revisar este tipo de datos de vez en cuando, ya que no son pocas las veces que nos hemos hecho eco de una filtración masiva de datos personales de usuario que han llegado a manos de atacantes, y por tanto constituyen un riesgo de seguridad.

Como norma general, si entramos por primera vez a Have I Been Pwned y nos encontramos con filtraciones de nuestros datos, lo correcto sería cambiar los datos de las cuentas afectadas o incluso hacer limpieza de cuentas de usuario en servicios que ya no utilicemos, mientras que si ya éramos usuarios ocasionales del servicio, podemos “escaparnos” cambiando las contraseñas que queden por cambiar, poniendo un límite a varios años en el pasado, unos 3 o 4 años, ya que los hackers tienden a usar listas actualizadas.

La responsabilidad de contar con contraseñas seguras es nuestra

Al final del día existen dos formas de que nuestras cuentas de usuario sean comprometidas, estando por un lado el uso de una contraseña insegura, y estando por el otro una mala gestión o almacenamiento de las mismas. Es por ello que, de cara al usuario, la única responsabilidad que tenemos es la de utilizar contraseñas seguras y sistemas de doble factor para evitar facilitar la entrada a atacantes externos.

Para ello podemos utilizar incluso el generador de contraseñas que Google integra en Chrome, algo muchísimo mejor que casos como los que hemos visto recientemente, donde AMD había sufrido una filtración de unos 450GB de datos simplemente por utilizar contraseñas extremadamente básicas como “password”, algo que podía encontrarse a todos los niveles de la compañía.

Sin embargo, nuestra responsabilidad termina ahí, pues muchas filtraciones de contraseñas ocurren debido a que determinadas empresas no tienen buenas políticas de seguridad, algo que las lleva a que atacantes externos sean capaces de obtener bases de datos completas con los datos de acceso de millones de usuarios, algo sobre lo que no podemos hacer gran cosa más allá de, proactivamente, analizar el estado de nuestras contraseñas.

Esto es algo que puede ser extremadamente tedioso, por lo que podemos agradecer a servicios como Have I Been Pwned su existencia, la cual nos facilita obtener información sobre si nuestras cuentas han podido ser filtradas, aunque la principal fuente de información en un mundo ideal deberían ser las empresas que deberían advertir a sus usuarios tan pronto como descubriesen un acceso indebido a sus servidores, especialmente si se han extraído datos de un modo u otro.

Fin del Artículo. ¡Cuéntanos algo en los Comentarios!