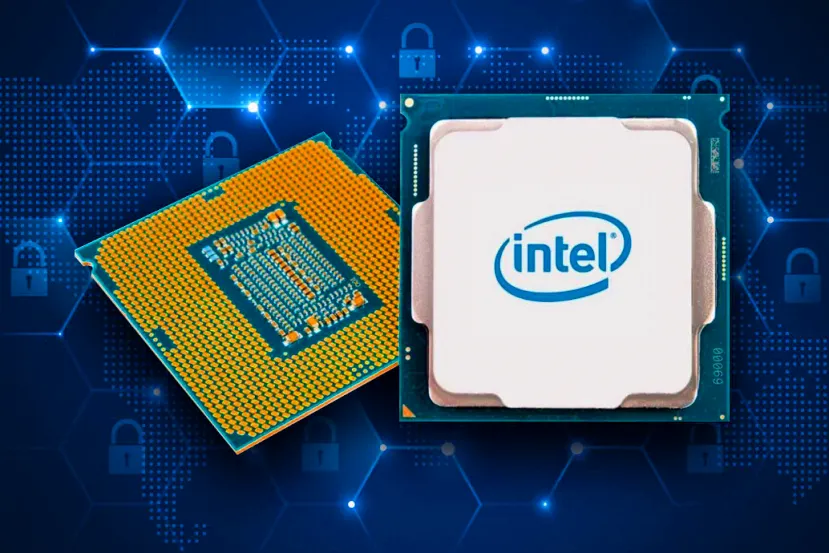

Una vulnerabilidad con nombre SWAPGSAttack ha afectado procesadores de Intel desde los Ivy Bridge al menos durante un año

por Sergio San Joaquín 2BitDefender ha dado a conocer una vulnerabilidad que ha estado latente desde que fue descubierta hace un año, y ha afectado a todos los procesadores de Intel de 64 bits desde los Ivy Bridge fabricados en 2012, y en sistemas basado en Windows.

Los procesadores x86 (de 32 bits) o cualquier procesador de AMD no se han visto afectados, y Microsoft ya ha parcheado de manera silenciosa la vulnerabilidad (CVE-2019-1125) con su “Patch Tuesday” del pasado mes de julio. Se ha tratado sin éxito reproducir la vulnerabilidad en entornos Linux, Unix, FreeBSD o el sistema operativo de MAC. No son necesarias actualizaciones de micro código.

La vulnerabilidad utilizaba la instrucción SWAPGS (de ahí el nombre de la misma), y daba la opción de cambiar el núcleo del sistema operativo a modo kernel, permitiendo así un acceso a la memoria del núcleo. De nuevo, la vulnerabilidad se aprovecha de la ejecución especulativa de los procesadores de Intel, tal como lo hacían Spectre y Meltdown, pero con la peculiaridad de que SWAPGS Attack se podía saltar los parches que mitigaban Spectre y Meltdown, siendo inmune a esas soluciones.

Intel asegura que el parche que mitiga la vulnerabilidad no tiene un impacto en el rendimiento de sus procesadores, como ya ocurrió con Spectre y Meltdown, que provocaron caídas de hasta un 10% de rendimiento.

Fin del Artículo. ¡Cuéntanos algo en los Comentarios!