Una nueva versión del exploit Spectre V2 afecta a los procesadores Intel Alder Lake y ARM Cortex

por Antonio Delgado 1A principios de 2018 Spectre hizo temblar los cimientos de la seguridad en un gran número de procesadores, sobre todo a los de Intel, al utilizar el sistema de predicción de los procesadores modernos, que utilizan distintas técnicas para intentar predecir con antelación qué código se va a ejecutar en el futuro para así ganar rendimiento. Una de sus variantes era Spectre v2, que se basaba en engañar al sistema de predicción para cargar datos externos en su Buffer BTB para poder leer datos de distintos procesos ejecutados en un mismo hilo.

La variante de Spectre V2 afecta a los nuevos Intel Alder Lake

Tras distintos parches y firmwares, la amenaza de Spectre fue mitigada, no sin ciertas polémicas sobre la penalización de rendimiento que suponían. Pero ahora, la firma de investigación de seguridad VUSec ha desvelado que se puede aprovechar la vulnerabilidad Spectre v2 en forma de una variante para un nuevo ataque en procesadores Intel Alder Lake y los ARM de nueva generación, además de modelos anteriores.

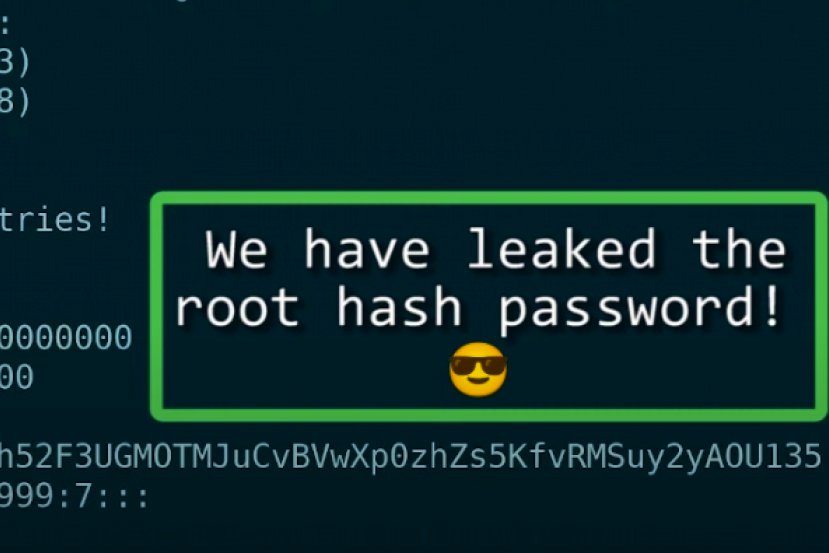

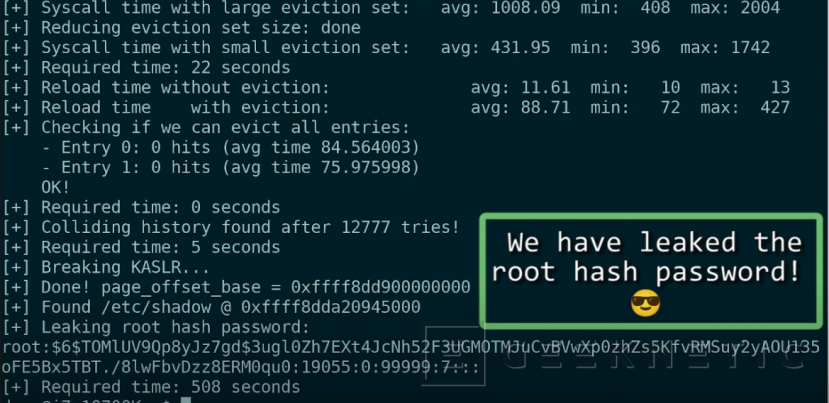

Este nuevo exploit es capaz de saltarse los parches y mitigaciones aplicadas hasta ahora, y permite a los atacantes colocar datos en la memoria de predicción de los procesadores para poder acceder a ciertos datos. De esta forma, es posible que los atacantes consigan información de todo tipo, incluidas contraseñas.

En tan solo 8 minutos, en el vídeo que han compartido demostrando el exploit, consiguen filtrar las contraseñas hash del usuario administrador (root)

Por su parte, parece que Intel ya está preparando un parche de seguridad para mitigar este problema en CPus desde la familia Haswell a Alder Lake. Por otro lado, ARM también lanzará nuevos parches para sus arquitecturas Cortex. A las arquitecturas de AMD parece no afectarles.

Fin del Artículo. ¡Cuéntanos algo en los Comentarios!

ESCRÍBE UN NUEVO COMENTARIO ¿Qué opinas sobre este tema? ¿Alguna pregunta?

Se enviará como Anónimo.