Cuidado con StrandHogg, un peligroso malware que puede afectar a todos los móviles Android y que ya está activo

por Sergio San Joaquín 4Un grupo de investigadores de seguridad de Promon ha descubierto un peligroso malware que ha sido bautizado como StrandHogg, el malware se encuentra activo y ya es una amenaza real y afecta a todos los móviles con sistema operativo Android instalado, incluido Android 10.

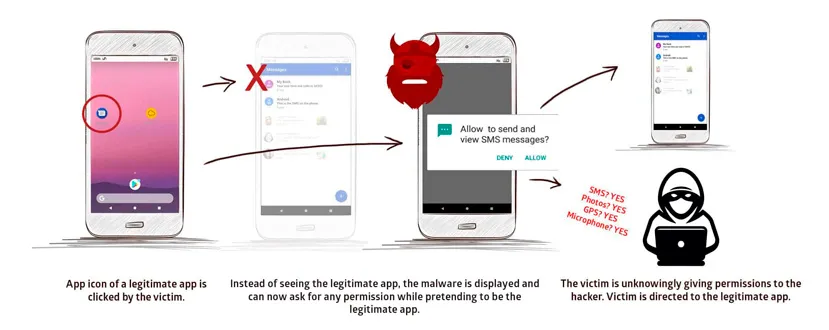

El peligroso malware de nombre StrandHogg, como lo han bautizado sus descubridores, es capaz de hacerse pasar por una app legal que tengas en el smartphone para pasar totalmente desapercibido, y de ser activado, permitiría a un atacante perpetrar prácticamente cualquier acto malicioso campando a sus anchas.

“La vulnerabilidad hace posible que una aplicación maliciosa solicite permisos mientras finge ser la aplicación legítima. Un atacante puede solicitar acceso a cualquier permiso, incluidos SMS, fotos, micrófono y GPS, lo que le permite leer mensajes, ver fotos, escuchar y rastrear los movimientos de la víctima”, indican John Høegh-Omdal, Caner Kaya y Markus Ottensmann, los investigadores de seguridad de Promon que han descubierto el malware.

Además, no se trata de una amenaza que pudiera ser real o no, el malware está activo y al menos 36 apps se han visto comprometidas, aunque no se encuentran disponibles para su descarga en Google Play. De hecho, ahora mismo se está librando una batalla entre Google y el malware, ya que Google es consciente de su existencia y está eliminando de Google Play las apps que se están viendo afectadas, según comentan los investigadores. Las 500 aplicaciones “top” de Google Play son vulnerables de ser afectadas por el malware también, indican.

Otro dato a tener en cuenta, el malware puede ser ejecutado en cualquier teléfono (Android) sin la necesidad de que esté rooteado, y la lista de acciones que pueden llevarse a cabo en un móvil infectado asusta, ya que pueden:

- Escuchar todo a través del micrófono

- Tomar fotos con la cámara

- Leer y enviar mensajes SMS

- Realizar y/o grabar llamadas telefónicas

- Suplantar accesos login

- Tomar acceso a todas las fotos, incluso privadas, del terminal

- Tener acceso a detalles de localización por GPS

- Tener acceso a los contactos

- Acceder a los logs del teléfono

Para conocer más detalles acerca de la vulnerabilidad, haz click en el enlace al final del artículo.

Fin del Artículo. ¡Cuéntanos algo en los Comentarios!